Malware, Viren und Trojaner - Das Schädlings-ABC

Was sind die Unterschiede und was ist der beste Schutz?

Malware wird in den meisten Fällen entwickelt um Schaden anzurichten. Die Schädlinge sollen persönliche Daten sammeln, Zugang zu gesicherten Rechnern und Systemen verschaffen, Passwörter klauen oder ihren Urheber finanziell bereichern. Häufig dient Malware auch dazu, mehrere dieser kriminellen Zwecke zu vereinen - so gehen beispielsweise Diebstahl und Mißbrauch von Kreditkarten-Daten einher. Um ein Bewusstsein für diese Gefahren aus dem Internet und die damit verbundene Bedrohung für die Sicherheit unserer Daten entwickeln zu können, ist es von Vorteil zu wissen, mit welchen lästigen Zeitgenossen man eigentlich zu rechnen hat.

Das ABC der virtuellen Schädlinge

Um euch einen Überblick über die unterschiedlichen Arten von Malware und anderer unerwünschter Software zu geben, fasse ich zunächst die gängigsten Varianten zusammen und erläutere sie kurz.

- Adware: Adware gelangt häufig in Verbindung mit der Installation anderer (erwünschter) Software auf den eigenen Rechner. Oft übersehen wir einen Häkchen, das die Installation zusätzlicher Software sogar ankündigt. Diese Schädlingsform dient vor allem der gezielten Ausspielung von Werbung, meist im Browser oder als Pop-up. Adware steht zudem unter Generalverdacht auch immer Spyware zu sein, denn sie spioniert das Nutzerverhalten aus, um angepasste Werbung an den Mann oder die Frau zu bringen.

- Backdoor: Die "Hintertür" ist eine vom jeweiligen Software-Autor eingebaute Lücke, die es ermöglicht gesicherte Zugänge zu Rechnern, Programmen oder einzelnen Funktionen von Programmen zu umgehen. Auf diesem Wege gelangen die unterschiedlichsten Schädlinge unbemerkt in Systeme - in den meisten Fällen jedoch Trojaner.

- Bloatware: Als Bloatware bezeichnet man keine Malware im eigentlichen Sinne, da sie nicht in erster Linie entwickelt wurde um Schaden anzurichten. Bloatware (von engl. to bloat = aufblähen/aufblasen) steht unter anderem für Software, dessen überladene Funktionalität sich vor allem dadurch auszeichnet, dass viele unterschiedliche Anwendungsgebiete abgedeckt werden. Das bedeutet beispielsweise, dass ein Virenprogramm nicht nur einen Virenschutz bietet, sondern nebenbei auch noch das System optmiert, die Festplatte nach Datei-Dubletten durchsucht und auf Wunsch auch noch DVDs brennt - sprich ein "aufgeblasenes" Programm das Vieles kann, aber nichts richtig. Bloatware nennt man auch die häufig vorinstallierte, jedoch völlig überflüssige Software auf neuen Smartphones.

- Dialer: Dialer sind ein Relikt aus der Zeit von 56k-Modems und ISDN-Verbindungen. Ein Dialer baut unbemerkt eine Wählverbindung zum Internet auf, um zusätzliche Verbindungskosten zu erzeugen und dem Nutzer finanziell zu schaden. Dank moderner DSL-Verbindungen sind Dialer aber weitestgehend obsolet geworden, zumindest was den Einsatz auf heimischen Rechnern betrifft. Im Bereich der Mobiltelefonie sowie VoIP-Telefonie kommen diese unerwünschten Einwahlprogramme aber auch heute noch vor. Auf dem Handy stellt ein solcher Dialer beispielsweise eine Verbindung zu einem Mehrwertdienst mit erhöhten Verbindungskosten her und fordert die Kosten über die Mobilfunkrechnung ein.

- Dropper: Ein Dropper ist quasi ein Paket, in dem sich ein Virus, der erstmalig ausgesetzt wird, befindet. Da Viren nicht eigenständig funktionsfähig sind und immer einen Wirt in Form einer Anwendung benötigen, ist der Dropper somit das Trägerprogramm, die ein Virus benötigt um initial in Aktion treten zu können.

- Exploit: Um sich mittels Sicherheitslücken oder Fehlfunktionen, in Programmen oder ganzen Systemen, unbefugt Zugang zu verschaffen, gibt es die sogenannten Exploits. Wird eine bestehende Sicherheitslücke bei ihrer erstmaligen Entdeckung nicht gemeldet und fällt erst durch den Einsatz eines Exploits auf, so handelt es sich um einen "Zero-Day-Exploit" - Nutzung und Erkennung der Sicherheitslücke haben am selben Tag stattgefunden, es liegen also "Null Tage" zwischen diesen Ereignissen.

- Hoax: Ein Hoax ist im Prinzip ein "Trollversuch", sprich der Nutzer wird per Falschmeldung dazu aufgefordert etwas Unsinniges zu tun. Das kann das Löschen von Sytemdateien oder auch nur das Weiterleiten einer "Ente" sein. So verbreiten sich unter anderem auch Nachrichten wie die Meldung, dass Rattenurin auf Getränkedosen gefunden wurde und zudem tödlich für den Menschen sei. Das ist natürlich ausgemachter Schwachsinn - aber dank des Internets weit verbreitet und mitunter auch recht unterhaltsam.

- Keylogger: Keylogger dienen dazu, Tastatureingaben von Nutzern aufzuzeichnen, um an schützenswerte Daten wie Passwörter oder PINs zu gelangen. Ein Keylogger wird allerdings nicht nur von Kriminellen eingesetzt um sich zu bereichern, sondern auch von Geheimdiensten und Ermittlern, um Zugang auf Rechner oder Daten von Verdächtigen zu erhalten. Zudem gibt es Keylogger nicht nur in Form von Software, sondern auch als Hardware. So kann etwa ein USB-Stick zwischen Tastatur und Rechner geschaltet werden, um Eingaben aufzuzeichnen und dann später wieder - natürlich unbemerkt - entfernt werden.

- Malware: Der Begriff Malware setzt sich aus den englischen Wörtern "malicious" (bösartig) und "Software" zusammen und stellt den Sammelbgriff für alle virtuellen Bedrohungen und Schädlinge dar.

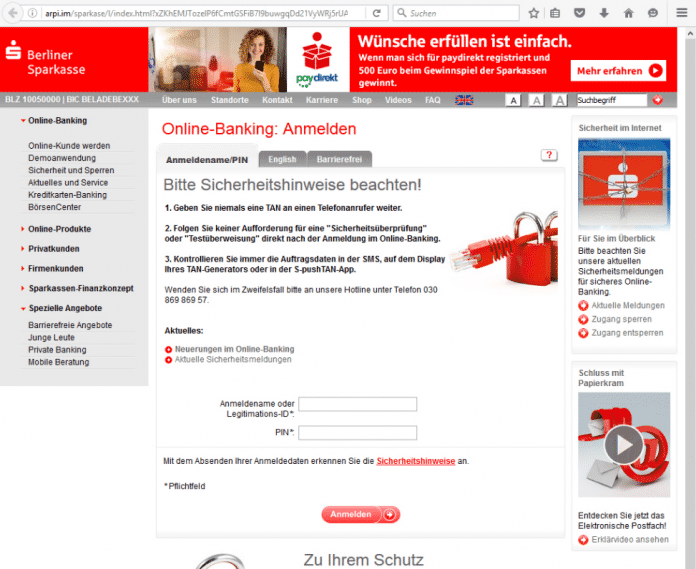

- Phishing / Vishing: Sogenannte "Phishing-Attacken" sind Versuche Identitätsdiebstahl zu betreiben. Dies wird über E-Mails und gefälschte Webseiten versucht. Dem Nutzer wird suggeriert, dass er seine Daten - beispielsweise Kreditkarten-, Konto- oder andere persönliche Daten - wie gewohnt auf einer "echten", sicheren Webseite eingibt, während die Daten aber tatsächlich durch den Betreiber des Phishing abgegriffen werden. Das "Vishing" beschreibt dieselben Absichten, nur setzt man bei dieser Variante des Phishing auf VoIP (Voice over IP-Anrufe) statt auf E-Mails und gefälschte Webseiten. Dem Nutzer sollen im Gespräch persönliche Daten abgerungen werden, um diese für kriminelle Handlungen missbrauchen zu können.

- Ransomware: Ransomware gehört zur Familie der Trojaner. Diese Art der Schadsoftware gelangt meist durch eine unbedachte Handlung des Nutzers - beispielsweise das Öffnen eines E-Mail-Anhangs - zunächst unbemerkt auf den Rechner. Dort verschlüsselt der "Erpressungs-Trojaner" im Hintergrund die Daten auf der Festplatte und nimmt diese sozusagen als Geisel. Die Ransomware macht sich meist nach einem erneuten Start des Rechners bemerkbar und fordert den Nutzer auf ein Lösegeld im Austausch für die Entschlüsselung der eigenen Daten zu bezahlen. Eine Variante der Ransomware sind die Lockscreen-Trojaner, die nicht die Daten sondern die allgemeine Nutzung des Rechners beeinträchtigen.

- Rootkit: Eine ganze Sammlung von Schädlingen bekommt man in Form eines Rootkits auf den Rechner geliefert. Diese Sammlung enthält in der Regel Tools, die sich unentdeckt auf dem Rechner installieren, um dem Autor des Eindringlings dauerhaften Zugriff zu verschaffen. In einem Rootkit können unter anderem schadhafte Programme wie Keylogger enthalten sein.

- Scareware / Rogueware: Scareware macht ihrem Namen meist alle Ehre. Diese Art der Malware zielt darauf ab dem Nutzer Angst zu machen, um ein bestimmtes Handeln zu erzwingen. Das kann beispielsweise das Anklicken eines eingeblendeten Links auf einer Webseite oder das Installieren einer vermeintlichen Sicherheits-Software sein. Häufig blendet Scareware ein Sicherheits-Protokoll mit angeblich auf dem Rechner - oder auch Handy - entdeckten Schädlingen ein und bietet dann gegen Bezahlung die Beseitigung eben dieser an. Das gefährliche an Scareware beziehungsweise Rogueware ist, das sie als Wolf im Schafspelz auftritt und dem Nutzer suggeriert hilfreich zu sein. Dieser Schafspelz kann auch gerne mal ein seriös wirkendendes Antiviren-Programm sein.

- Spyware: Spyware dient, wie der Name bereits erahnen lässt, in erster Linie dem Ausspionieren. Das Ziel dieser Spionage-Tools können Nutzerdaten wie Passwörter oder persönliche Daten, aber auch das Nutzerverhalten ansich sein. Diese Daten werden dann von der Spyware unbemerkt an Dritte übermittelt oder auch unmittelbar dazu genutzt, um angepasste Werbung auszuspielen.

- Toolbar: Eine Toolbar ist eine häufig aus Versehen (mit-)installierte Unannehmlichkeit, die sich im Browser des betroffenen Systems einnistet. Toolbars fügen Browsern meist unerlaubt eine nicht unerhebliche Anzahl unnützer Buttons und Funktionen hinzu, die uns zum Anklicken verleiten sollen.

- Trojaner: Ein als nützliche Anwendung getarntes Programm - ganz im Sinne eines trojanischen Pferdes - das tatsächlich aber dazu dient Schaden anzurichten, bezeichnet man als Trojaner. Diese Art der Malware kann Dateien, Programme und ganze Rechner-Systeme infiltrieren, manipulieren, löschen oder sperren.

- Virus: Ein Virus nistet sich in intakte Dateien ein und nutzt diese als Wirt. Da ein Virus nicht selbstständig lauffähig ist, benötigt er für seine schadhafte Funktion die Ausführung eines Träger-Programms. Startet eine mit einem Virus infizierte Anwendung, so wird der Virus ebenfalls gestartet. Viren verbreiten sich mittels Kopieren der jeweils infizierten Datei durch den Benutzer innerhalb von Netzwerken, Servern oder E-Mails.

- Wurm: Würmer ähneln in ihrer ein wenig den Viren. Sie infizieren Dateien, Programme und Systeme und führen dort ihre programmierte Schadroutine aus. Dazu nutzen sie ungesicherte Netzwerke oder auch Hintertüren und Programmierfehler in Anwendungen. Im Gegensatz zu einem Virus, wartet ein Wurm jedoch nicht darauf vom Nutzer verbreitet zu werden, sondern verbreitet sich selbst aktiv über Sicherheitslücken und vor allem auch über die Weitergabe von Wechseldatenträgern wie USB-Sticks.

Wie Malware auf den Rechner gelangt und wie man sie wieder los wird (9 Bilder)

Der richtige Schutz für jeden Anlass

Die richtige Maßnahme um gegen Schädlinge aus dem Internet vorzugehen, ist nicht immer und unbedingt eine Software. Ein bewusster Umgang mit den Geflogenheiten des World Wide Web kann vielen unangenehmen Situationen vorbeugen. Das fängt schon beim alltäglichen Lesen der eigenen E-Mails an - sei es privat oder beruflich -, denn oft sind es routinemäßige Handlungen, die uns Ärger mit Malware einbringen. Ein unachtsamer Klick auf einer bekannten Webseite, die möglicherweise kompromittiert wurde, das Herunterladen des Anhangs einer E-Mail deren Absender man denkt zu kennen, und schon ist es passiert - Malware erhält Einzug auf den eigenen Rechner. Aber soweit muss es ja nicht immer kommen. Und so liegt es also vor allem an uns selbst eine gewisse Sensibilität aufzubauen, um etwaige Bedrohungen aus dem Internet erkennen und vermeiden zu lernen.

Ein kompetenter Umgang mit Webseiten, E-Mails und Software ist also schon mal ein guter Anfang. Um auf Nummer Sicher zu gehen, sollte man sich aber zusätzlich die passende Schutz-Software installieren. Hier kann ich euch vor allem schlanke, kostenlose Programme empfehlen, die einfach nur das tun wofür sie entwickelt wurden: euren Rechner vor Malware, Viren, Adware und Trojanern schützen. Gute Kandidaten für diesen Zweck sind unter anderem Malwarebytes Anti-Malware, Spybot Search & Destroy sowie Avira Free Antivirus und der AdwCleaner. Die Programme haben alle etwas unterschiedliche Schwerpunkte, sodass ihr sie optimalerweise im Verbund einsetzt. Speziell für die Abwehr von Ransomware solltet ihr eine Installation von Malwarebytes Anti-Ransomware in Betracht ziehen und meine Tipps zum Schutz vor Ransomware beherzen.

Ich wünsche euch eine allzeit sichere und schädlingsfreie Reise durch das WWW!

Habt ihr selbst schon (schlechte) Erfahrungen mit Malware gemacht? Fallen euch noch weitere Arten von Malware ein? Erzählt doch in den Kommentaren davon.

Wie bewertest Du die Qualität des Beitrags?

Das könnte dich auch interessieren

Adware & Spyware entfernen

Die besten Tools zum sicheren Entfernen von Adware und Spyware

Verschlüsselt surfen mit HTTPS

Mit HTTPS-Verbindungen surft ihr sicherer im Web

Tipps zum Schutz vor Ransomware

Wie ihr Erpressungs-Trojanern den Riegel vorschiebt und eure Daten rettet

▶️ VPN-Deals: Aktuelle VPN-Angebote im Juni 2026

NordVPN, Surfshark, CyberGhost & Co. günstig abonnieren

Kommentare

{{line}}